Af Eskil Sørensen, 21/03/23

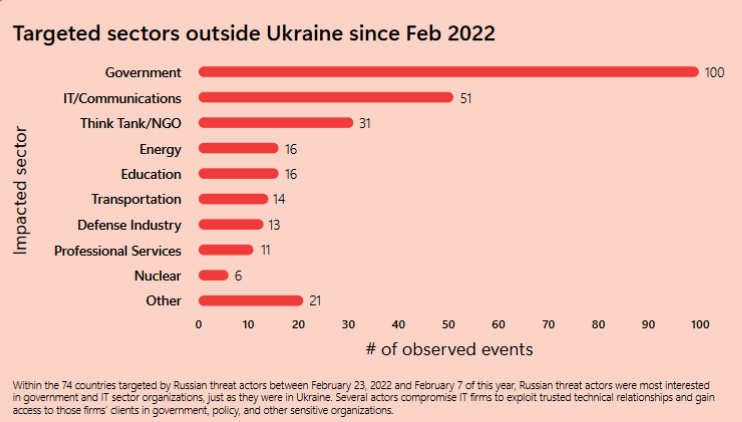

Microsoft har afdækket, at Ruslands-relaterede trusselsaktører har angrebet mål i mindst 17 europæiske lande mellem januar og midten af februar 2023 og i alt 74 lande siden starten af invasionen.

Det fremgår af en rapport fra Microsofts Threat Intelligence, som er omtalt i en artikel i Security Affairs. I rapporten med den indholdsbærende titel ‘A year of Russian hybrid warfare in Ukraine - What we have learned about nation state tactics so far and what may be on the horizon’ er analysen centreret omkring tre faser i krigen:

Den første fase dækker over den indledende invasion fra januar 2022 til marts 2002 med cyber- og påvirkningsaktiviteter. Fase 2 ses fra marts til september 2022, hvor cyberaktiviteterne ændrede fokus mod at underminere den inden- og udenlandske opbakning til det ukrainske styre, efter at russiske styrker måtte trække sig tilbage fra Kyiv-området. Fase 3 strækker sig fra september 2022 til i dag og er centreret omkring, hvordan statssponserede aktører har intensiveret cyber- og påvirkningsoperationerne med destruktive angreb og flere påvirkningsoperationer.

Et eksempel på det er gruppen IRIDIUM, der gik ind i Ukraine med wiper malwareangreb mod civil energi- og vandforsyning, parallelt med at det russiske militær sendte misiler mod samme infrastruktur. Uden for Ukraine handlede angreb om at ødelægge værdikæder i forhold til forsyninger til Ukraine, samtidig med at andre GRU-forbundne grupper rettede sine aktiviteter mod enheder inden for forsvaret, sandsynligvis for at indsamle oplysninger, altså cyberspionage, skriver Microsoft.

Rapporten viser også, hvordan der i de første to måneder af 2023 har være ’trusselsaktivitet' rettet mod mindst 17 europæiske lande, hvoraf den meste målrettede er den offentlige sektor. Microsoft skriver direkte, at selv om aktiviteterne ’højst sandsynligt’ har til formål at øge efterretningsindsamlingen mod organisationer, der yder politisk og materiel støtte til Ukraine, kan de også anvendes til destruktive cyberangreb.

Rapporten tegner et lærerigt billede af den hybride krigsførelse, der vitterlig er i gang. Rapportens analyse viser også, at cyberoperationerne sker parallelt med krigens gang og ikke alene supplerer den analoge krig, men også forsøger at kompensere for en manglende fremgang for russiske besættelsesstyrker.

Links:

https://securityaffairs.com/143570/cyber-warfare-2/russian-hybrid-warfare-ukraine.html